ネットワークがビジネスや日常生活に不可欠な存在となった現代、サイバー攻撃のリスクは常に私たちの身近にあります。ネットワークセキュリティの基本的な知識は、システム管理者やネットワークエンジニアにとって欠かせないスキルです。本記事では、ネットワークセキュリティを初めて学ぶ初心者から中級者をターゲットに、ファイアウォール、IDS(侵入検知システム)、IPS(侵入防止システム)の役割と基本的な運用方法について詳しく解説します。

ネットワークセキュリティとは?

ネットワークセキュリティは、ネットワーク上のデータとシステムを保護するための手法と技術の総称です。外部からの攻撃や内部の不正行為から情報資産を守るために、ネットワーク全体を監視・制御し、潜在的な脅威を未然に防ぐことを目的としています。

ネットワークセキュリティは、以下のような3つの主要な目的で構成されています。

- 機密性の確保:データが許可されたユーザーのみアクセスできるようにする。

- 完全性の確保:データが改ざんされず、正確な状態を保つようにする。

- 可用性の確保:必要なときにシステムやデータにアクセスできるようにする。

これらの目的を達成するためには、物理的なセキュリティ対策だけでなく、ネットワーク上での技術的な防御手段が不可欠です。その中でも、ファイアウォール、IDS、IPSは基本的かつ重要な役割を果たします。

ファイアウォールとは?その役割と運用方法

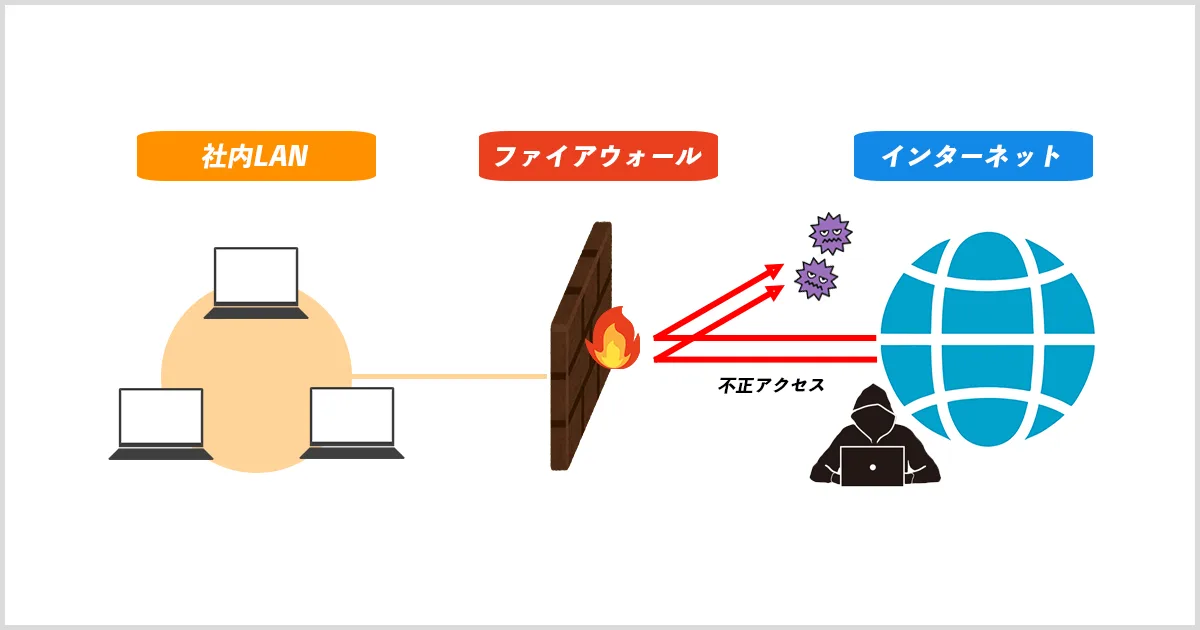

ファイアウォールは、ネットワークセキュリティの基盤を構成する重要なツールです。外部ネットワーク(例えばインターネット)と内部ネットワーク(社内ネットワークや家庭内ネットワーク)の境界に配置され、トラフィックを監視して、信頼できる通信と不正な通信を選別します。

ファイアウォールの主な機能

- パケットフィルタリング: ネットワークを流れる個々のデータパケットのヘッダー情報(送信元IPアドレス、送信先IPアドレス、ポート番号など)をチェックし、事前に定義されたルールに基づいて通過を許可するかどうかを判断します。

- ステートフルインスペクション: 通信の状態を記憶し、すべてのパケットを個別にチェックするのではなく、許可された通信セッションの一環であるかどうかを確認します。これにより、不正アクセスを防ぎつつ、正常な通信を高速化することができます。

ファイアウォールの運用上のポイント

- ルールの適切な設定: ファイアウォールの効果は設定ルールに大きく依存します。許可する通信と禁止する通信を明確に定義し、定期的に見直すことが必要です。

- ログの監視: ファイアウォールが生成するログを監視することで、異常なトラフィックを早期に発見し、迅速な対応が可能になります。

IDS(侵入検知システム)とは?検出方法と導入のメリット

IDS(Intrusion Detection System)は、ネットワークやシステム上で発生する不正な活動や攻撃をリアルタイムで検知するためのシステムです。IDSは攻撃が進行中であることを検出し、システム管理者にアラートを発する役割を果たします。

IDSの主な検出方法

- シグネチャベース検出: 既知の攻撃パターン(シグネチャ)を元に、ネットワークトラフィックやシステムログを分析し、マッチするものがあればアラートを出します。この方法は迅速かつ確実ですが、新たな攻撃には対応が遅れる可能性があります。

- 異常検知: 通常の動作パターンから逸脱した異常な挙動を検知します。未知の攻撃やゼロデイ攻撃に対して効果的ですが、誤検知が発生しやすいという課題もあります。

IDSの導入によるメリット

- 早期警戒: IDSを導入することで、不正な活動を早期に発見できるため、被害が拡大する前に対応が可能です。

- ログの蓄積と分析: IDSは膨大なログを生成しますが、これを分析することで、攻撃の傾向やパターンを把握し、今後のセキュリティ対策に役立てることができます。

IPS(侵入防止システム)とは?その防御機能と実際の活用法

IPS(Intrusion Prevention System)は、IDSの進化版ともいえるシステムで、攻撃を検出するだけでなく、それを自動的にブロックする機能を持っています。IPSはネットワークトラフィックをリアルタイムで監視し、不正な通信を検出した際には即座にその通信を遮断することで、ネットワークやシステムの被害を最小限に抑えます。

IPSの主な防御機能

- シグネチャベースの防御: 既知の攻撃パターンに基づいて、不正な通信を即座にブロックします。ファイアウォールのルールセットと組み合わせることで、二重の防御が可能となります。

- 異常検知ベースの防御: 通常の通信パターンから逸脱したトラフィックを検出し、異常な動作が確認された場合にはその通信を遮断します。これにより、新しい攻撃手法にも対応が可能です。

IPSの実際の活用法

- ネットワークの境界防御: IPSをファイアウォールの前段に設置することで、ネットワークへの不正アクセスを事前に遮断することができます。

- 内部ネットワークの保護: IPSを内部ネットワークにも配置し、内部からの不正な通信やマルウェアの拡散を防止します。

ファイアウォール、IDS、IPSの連携による多層防御戦略

ネットワークセキュリティを強化するためには、ファイアウォール、IDS、IPSを単独で使用するのではなく、これらを連携させて多層的な防御戦略を構築することが重要です。以下は、その具体的なアプローチの一例です。

- 境界防御の強化: 外部ネットワークと内部ネットワークの境界にファイアウォールを配置し、基本的なトラフィック制御を行います。これにより、不正なアクセスの大部分を排除します。

- 内部ネットワークの監視と検出: IDSを内部ネットワークに導入し、ファイアウォールをすり抜けた攻撃や内部からの不正アクセスを検出します。これにより、攻撃が進行中であることを早期に把握できます。

- リアルタイムの攻撃阻止: IPSを導入して、検出された攻撃を自動的にブロックします。ファイアウォールと連携することで、境界防御をさらに強化できます。

これらのシステムを適切に連携させることで、ネットワークの安全性を大幅に向上させることができます。

まとめ

ネットワークセキュリティは、複雑化するサイバー脅威に対抗するために欠かせない要素です。ファイアウォール、IDS、IPSのそれぞれの役割を理解し、適切に導入・運用することで、強固なセキュリティ環境を構築できます。本記事で紹介した基本的なセキュリティ対策をもとに、今すぐ実践し、あなたのネットワークを安全に保つための第一歩を踏み出しましょう!

コメント